-

Публикации

32 -

Зарегистрирован

-

Посещение

-

Дней в лидерах

1

Сообщения, опубликованные пользователем TonyMontana

-

-

А куда он доставку оформляет?

А то хомяки впн с тором вкл, а доставку на дом будут делать0 -

Неплохая возможность получить огромное облачное хранилище абсолютно на халяву.

1. Переходим по ссылке и регистрируемся;

2. Открываем промораздел;

3. Вводим промокод: «PCLOUDFORMUSIC»;

4. PROFIT!

Хорошего дня1 -

Такой приват, что я и сам допер

0 -

Добрый день всем!

Я уверен, что мой отзыв уберет все сомнения, если у кого-то они еще остались.

Деньги с этого кошелька потрачу на отдых🤑

https://www.blockchain.com/btc/address/1DZqiUPtY5AYJhMkDRyJ4ABBsj5vQ4s7kR

2 -

-

Добро пожаловать в отличный курс, в котором вы одновременно научитесь и программировать на Python’e и взламывать системы. Курс разработан таким образом, что не требуются никакие предварительные знания. После прохождения курса ваш уровень владения темой будет выше среднего, и вы сможете использовать оба полученных навыка. Вы научитесь писать свои собственные программы для взлома компьютеров на Python’e, мы напишем программы, которые реальные хакеры используют для взлома систем, но это еще не все. Вы так же сможете использовать полученные навыки программирования на Python’e для написания любых программ, даже тех, которые никак не связаны со взломом систем.

В этом курсе огромный акцент идет на практику, однако мы не жертвуем теорией. Мы начнем с рассмотрения базовых концептов, познакомимся с тем, что такое этичных взлом и что из себя представляет язык программирования Python, установим необходимые программы и сразу после этого мы приступим к программированию. С этого момента вы начнете учиться непосредственно на примерах, мы будем писать хакерские программы, все наши программы будут довольно интересными, мы не будем тратить время на скучные типовые задания, которых довольно много в различных учебных пособиях.

Курс разделен по целям на несколько разделов. Обычно цель – взломать определенную систему. Мы начнем с изучения того, как работает система, ее слабостей. Мы будем изучать программирование на Python’e во время практики, по одной теме за раз, таким образом к концу курса в вашем «портфеле» будет довольно много самостоятельно написанных хакерских программ. Это будут бэкдоры, килоггеры, программы для угона учетных данных, инструменты для взлома сетей, инструменты для взлома веб-сайтов и многое другое. Помимо всего этого у вас будет глубокое понимание того, как работают компьютерные системы, как моделировать проблемы, как подходить к разработке алгоритма для решения проблем и как реализовать задуманное с помощью Python’a.

Как я говорил ранее, в этом курсе вы научитесь писать программы на Python’e и изучите, что такое этичный взлом и как тестировать системы на проникновение. Далее идет краткий список тем, о которых пойдет речь в этом курсе:

Темы, посвященные программированию:

- Пишем программы на Python 2 и Python 3

- Используем модули и библиотеки

- Переменные, типы и т.д.

- Обработка данных введенных пользователем

- Чтение и запись файлов

- Функции

- Циклы

- Структуры данных

- Регулярные выражения

- Рекурсия

- Обработка потоков

- Объектно-ориентированное программирование

- Работа с пакетами средствами scapy

- Netfilterqueue

- Программирование сокетов

- Работа со строками

- Исключения

- Сериализация

- Компилирование программ в бинарные файлы

- Отправка и получение HTTP запросов

- Парсинг HTML

- + многое другое!

Темы, посвященные взлому:- Основы взлома сетей / тестирование их на проникновение

- Смена МАС-Адреса и обход фильтрации

- Маппинг сети

- ARP-Spoofing – Перенаправление потока пакетов в сети

- DNS-Spoofing – Перенаправление запросов идущих к одному веб-сайту на другой.

- Слежка за любым пользователем в сети – узнаем логины, пароли, посещенные сайты и тд.

- Инъекция кода в страницы, которые посещают другие пользователи, подключенные к той же самой сети

- Подмена файлов на лету во время их загрузки пользователями, подключенными к той же самой сети

- Определение атак ARP-Spoofing

- Обход HTTPS

- Создание вредоносных файлов для Windows, OS X и Linux

- Создание троянов для Windows, OS X и Linux

- Взлом Windows, OS X и Linux с помощью кастомного бэкдора

- Обход антивирусных программ

- Угоняем учетные данные с помощью фейкового запроса учетных данных

- Показываем фейковые обновления

- Шпионим за тем, что печатают пользователи Windows или OS X с помощью самописного килоггера

- Изучаем основы взлома веб-сайтов / тестирование их на проникновение

- Ищем поддомены

- Ищем скрытые файлы и директории веб-сайта

- Запускаем атаку по словарю, стараемся подобрать пароль

- Ищем и используем XSS-уязвимости

- Ищем слабые места сайтов с помощью нашего самописного сканера уязвимостей

- Программы, которые вы напишите в этом курсе:

- mac_changer - замена MAC-адреса

- network_scanner – Сканирование сети и поиск всех IP и MAC-адресов подключенных к сети

- arp_spoofer – запуск атаки ARP-spoofing, с помощью которой производится перенаправление потока пакетов благодаря чему мы можем перехватывать данные

- packet_sniffer – фильтрация перехваченных данных, поиск логинов, паролей, адресов посещенных страниц и т.д.

- dns_spoofer - перенаправление DNS-запросов

- file_interceptor – подмена перехваченных файлов на любые другие

- code_injector – инъекция кода в перехваченные HTML-страницы

- arpspoof_detector – обнаружение атак ARP-spoofing

- execute_command payload – запуск системных команд на компьютере, на котором было запущено это приложение

- execute_and_report payload – запуск системных команд и отправка отчетов об этом на электронную почту.

- download_and_execute payload – загружает файл и запускает его на целевой системе.

- download_execute_and_report payload – загружает файл, запускает его и отправляет отчет о результате на электронную почту.

- reverse_backdoor – предоставляет удаленный контроль над системой, на которой он был запущен. Позволяет получить доступ к файловой системе, выполнять системные команды, скачивать и загружать файлы.

- keylogger – записывает нажатия клавиш и отправляет их на электронную почту.

- crawler – ищет скрытые древа каталогов(папки) целевого веб-сайта.

- discover_subdomains – ищет поддомены целевого сайта.

- spider – полноценное исследование целевого веб сайта. Поиск всех файлов, папок и ссылок.

- guess_login – атакует по словарю, старается подобрать логин и пароль

- vulnerability_scanner – сканирует целевой сайт на наличие уязвимостей и выдает отчет обо всем, что нашел

- Во время написания приложений, вы изучите следующие темы:

- Как настроить окружение для безопасного тестирования на проникновение

- Как установить Kali Linux и Window в качестве виртуальных машин внутри ЛЮБОЙ системы

- Основы Linux

- Основы работы с Linux-терминалом

- Как работают сети

- Как клиенты общаются друг с другом посредством сети

- Address Resolution Protocol (ARP) - протокол определения адреса

- Сетевые слои

- Domain Name System (DNS) - система доменных имён

- Hypertext Transfer Protocol (HTTP) - протокол транспортирования гипертекста

- HTTPS

- Как работают антивирусные программы

- Сокеты

- Подключение устройств через TCP

- Передача данных через TCP

- Как работают веб-сайты

- GET и POST-запросы

- И многое другое!

После прохождения этого курса вы будете обладать достаточными навыками в программировании для того, чтобы писать любые программы, даже если они никак не связаны с хакингом, но при всем этом мы будем учиться программировать разрабатывая хакерские инструменты!

Целевая аудитория:- Любой заинтересованный в изучении программирования на Python’e.

- Любой заинтересованный в изучении этичного взлома / тестирования на проникновение.

ВНИМАНИЕ: Данный курс создан и предназначен исключительно для образовательных целей и все атаки, которые производились в данном материале были в рамках собственного окружения автора. Все тестируется и применяется на устройствах для тестирования, к которым у вас есть разрешение. Все действия, которые вы производите, вы делаете на свой страх и риск, а также несете за это ответственность. Администрация проекта не несет ответственность за использование данного материала! Перед изучением материала вы соглашаетесь с этим правилом. Если вы не согласны - закройте данную страницу!

Перед изучением материала вы соглашаетесь с правилами и информацией выше!

Скачать:0 -

Ну ладно написано не тратя денег.

Прокси,дедик,рукапча0 -

Сегодня расскажу вам, как можно обойти великую стандартную защиту Windows.

Mетод без изменения пасса: так можно скрыто заходить в учетки и не палиться. И нам для этого понадобится флешка. Сначала надо ее отформатировать в формате fat32. Просто нажимай правой кнопкой мышки на флешку в окне Мой компьютер, жми форматировать, выбирай файловую систему fat32 и нажимай ОК. Дальше нам понадобится прога под названием Kon-Boot (только на оф.сайте она платная). Как скачаешь, распаковывай архив и запускай от имени администратора файл usb_install2_NEEDADMIN.bat и нажимай постоянно ОК.

Всё, флешка готова. Теперь её нужно вставить в тот ПК, пасс которого мы хотим обойти. Теперь нам нужно загрузиться с флешки. Для этого надо зайти в БИОС. У всех БИОС разный, но с, например, моим надо отключить Secure boot и поставить загрузку с флешки (тут может быть USB Flash или что-то такое)

Грузимся с флешки и ждем пока выполнится скрипт, дальше у нас загрузится виндоус с окном пароля, но мы его оставляем просто пустым и нажимаем войти, и вуаля и винда загружается без пароля :3

Огромный плюс этого метода в том, что пароль не меняется и жертва не догадается о том, что кто-то пользовался ее компом.

Если ты хочешь поменять пасс: после того как зашел при помощи этого скрипта, то вызывай командную строку (сочетание клавиш Windows + R, в открывшемся окне пишем cmd) и пиши туда команду: net user имяучетки (естественно, на которой стоит пасс) пароль, которая сбросит пароль нужной учетной записи.

0 -

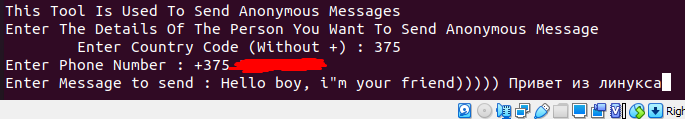

Доброго времени суток, в этой статье пойдёт речь о том, как послать бесплатное смс анонимно без регистрации и смс(шутка).

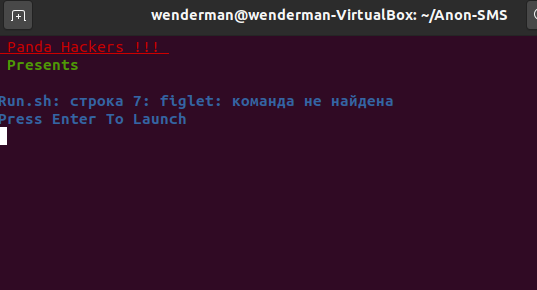

Для начала вам потребуется скачать и запустить утилиту Anon-SMS:

Для термукс:pkg install git pkg install python git clone https://github.com/HACK3RY2J/Anon-SMS.git cd Anon-SMS bash Run.shДля Linux:

sudo apt install git git clone https://github.com/HACK3RY2J/Anon-SMS.git cd Anon-SMS sudo bash Run.shПосле запуска, нажимаем Enter.

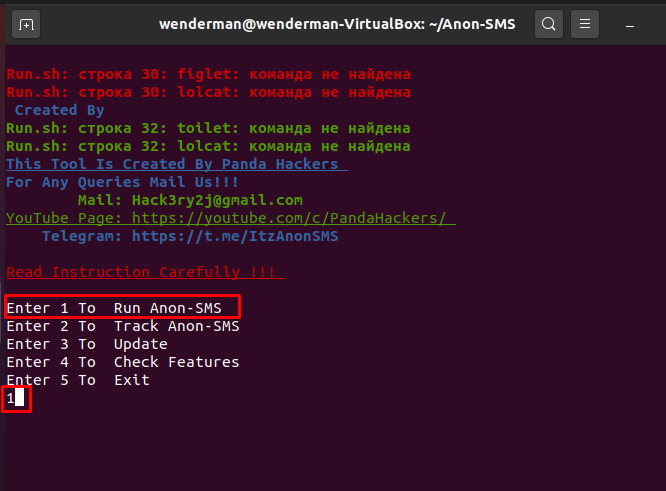

После этого вводим 1 и нажимаем снова Enter:

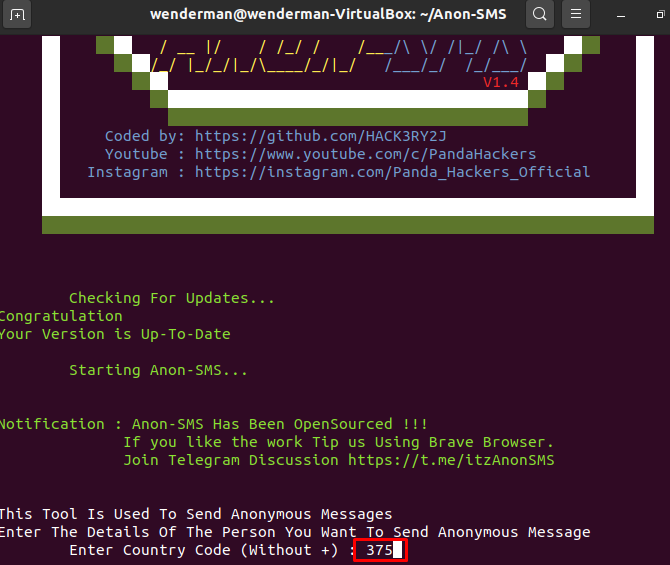

Теперь вводим код страны, на номер которой будем отправлять смс( без +) и нажимаем Enter:

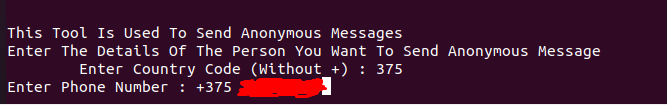

После этого, продолжаем вводить номер телефона( код оператора и номер)

теперь вводим сообщение. Поддерживается и русский, и английский.

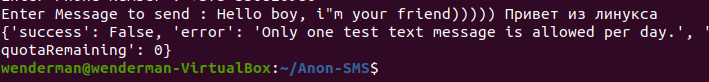

При успехе будет "Successful...". Дело в том, что квота на отправку смс составляет 1 раз в день. Можно обойти, через VPN или ещё другими способами, но целесообразность

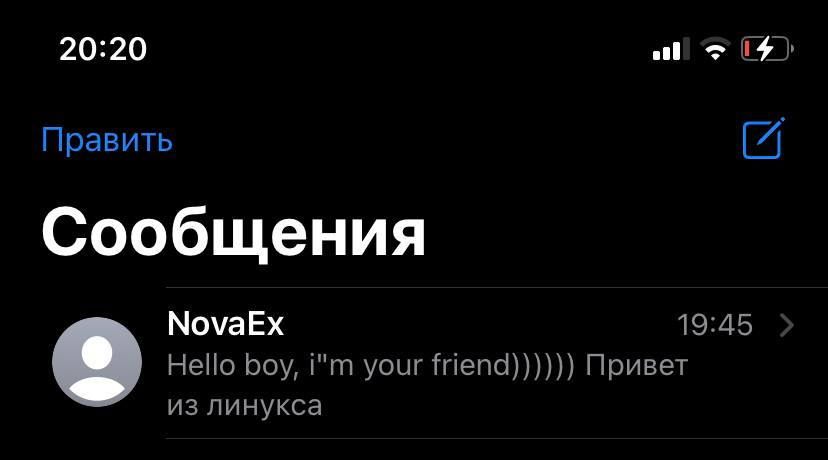

Приходит сообщение в таком виде:

0

0 -

Есть кони для этого, пиши в лс

0 -

Поставил казиноху, вручную поспамил, вдруг кто-то залетит. отпиши если будет первая оплата. Просто тестю.

0 -

21.04.2021 в 00:30, TuXoH сказал:всем доброй ночи.

хотел бы по говорить на тему "жизни в бегах " имею ввиду когда тебя ищут менты

в голову лезут мысли о моем товарище который уже пару лет в розыске за мокрое дело, и никто о нем не сном не духом где он сейчас

только фото его весит на входе в мусарку)))

вот сколько так прожить можно?

кто знает способы такой жизни, поделитесь. все будет интересно, вдруг также окажемся в бегах

Все зависит от страны где ты живешь.

Как всегда есть варик свалить беженцем в ес ну если есть конечно фин подушка.

0 -

данное направления вбива уже не актуально

0 -

Для тёмных делишек

Только дай ИД, что бы знали кто ты

0 -

15.04.2021 в 16:35, LemonSorbet сказал:Приветик всем!

Мне интересно как обстоят дела сейчас по скаму вообще)

Можно ли туда сейчас соваться? рентабельно?

Видел новости что скамеров начали ловить в рашке, правда ли это?)

И как там европа поживает? Легче воркать чем по ру?Денег конечно же больше по еу

По раше их всегда ловили, а вот в европе тем более

0 -

Не будем беседовать, сразу к делу.

Суть

Мы будем получать поездки на тарифах "Bussines" и "Comfort" по цене вызова машины.

1. Выбираем точку куда нам надо доехать и в способах оплаты выбираем Google Pay / Apple Pay.

2. Выбираем самую дешевую машину Bolt GO.

3. Начинаем поиск машины, во время которого у нас списывают деньги. Теперь для нас самое главное что бы машину не нашли или водитель просто отказался от заказа.

4. После того как машина не найдена или водитель отказался от заказа мы выбираем другой тариф, например "Business" или "Comfort". Сумма будет намного выше, и как правило водители будут более жадными, поэтому принимают данные заказы даже если вы в жопе мира.

Таким образом, после того, как поездка закончится, водителю высветиться что вы все оплатили, но по факту с нас спишут только первоначальную сумму.

0 -

Кто уже пробовал? отпишитесь

0 -

2 часа назад, serega24589 сказал:Какие карты принимает?

Все зависит от настроек банка, думаю все могу зайти

0 -

Все привет, вчера наткнулся на информацию о том что если есть запись голоса то можно вычислить человека именно по этому моменту даже если он сменил телефон, свой основной мобильный не палил и тд.

Кто что думает или слышал милости прошу будет интересно узнать мнение

0 -

Ого, жирная тема. только лишних 60к зело у меня нету

0 -

04.04.2021 в 01:18, Oleksandr сказал:Привет, вообщем, так у меня на ноуте под Win7 (сорян) и на андроиде есть несколько десятков ГБ видосов с моими девчонками. Возникла необходимость очистить память от любопытных глаз следаков, перенести все на флешку, а ее спрятать где-нибудь.

Чем очистить память на ноуте/на телефоне? Как защитить флешку и куда лучше спрятать ее, чтобы не нашли?Знаю много вариантов, но хочу услышать ваши

всем благодарен

Данные видео продаешь?

0 -

Telegram является одним из самых защищенных мессенджеров, доступных широкой публике. Здесь предусмотрено множество инструментов защиты ваших данных: самоуничтожающиеся файлы секретные чаты, автоудаление сообщений и множество других. Тем не менее существует способ просмотреть сообщения, которые были удалены из обычных чатов и каналов в Telegram.

Когда собеседник удаляет сообщение после его отправки, уведомление с текстом также пропадает. Чтобы читать удалённые сообщения, установите приложение-логгер (https://play.google.com/store/apps/details?id=com.evanhe.nhfree&hl=ru_RU&gl=ru), которое сохраняет историю всех приходящих уведомлений. Теперь, если собеседник удалит сообщение, которое вы не успели прочитать, вы сможете найти его текст в истории уведомлений.

Стоит отметить, что у данного способа есть и свои недостатки: история уведомлений удаляется при перезагрузке устройства, да и получить текст сообщений принятых до установки логгера невозможно. Также стоит убедиться, что ваш мессенджер показывает текст сообщения в истории уведомлений.0 -

Народ, вопрос достаточно глупый, но всё же.

Есть хороший студийный микрофон AT2020 конденсаторный, так же есть вебка C920. Времени вести свой ютуб канал, либо стримить - нету, так как студент 2-го курса. Учёба в приоритете.

Накиньте идей как этот эквип можно монетизировать (продавать жалко).

Пытался делать озвучку на заказ - заказов 0. Конкуренция ёбнутая.0 -

Like

0

Обнал забытых BTC-кошельков + софт (Майнинг нового поколения)

в Рекламный раздел

Опубликовано:

Соглашусь с авторами выше, доги действительно находятся быстро и много

https://blockchair.com/dogecoin/address/DJdRnwP7Fcm1PZwtYsqBAjS2rDrtpTVf33